La gestion d’un parc informatique est un défi majeur pour de nombreuses entreprises.

Les responsables informatiques font face à une multitude de tâches complexes, allant de la maintenance des équipements à la sécurisation des données.

Malheureusement, certaines erreurs courantes peuvent compromettre l’efficacité et la sécurité de l’infrastructure technologique d’une organisation.

Absence de documentation technique des équipements

L’une des erreurs les plus répandues dans la gestion de parc informatique concerne le manque de documentation technique. Cette négligence peut entraîner de sérieuses complications lors des interventions de maintenance ou des mises à niveau. Une étude menée par l’ITAM Forum révèle que 68% des entreprises ne disposent pas d’une documentation complète de leur parc informatique.

Matériel non inventorié

Trop souvent, les entreprises ne tiennent pas un inventaire précis de leur matériel informatique. Cette lacune rend difficile le suivi des équipements et peut conduire à des pertes financières importantes. Il est déterminant de savoir comment réaliser l’inventaire de son parc informatique pour éviter ces écueils.

Un inventaire détaillé permet non seulement de connaître l’état du parc, mais aussi d’optimiser les achats et les renouvellements d’équipements.

Configurations réseau non sauvegardées

La sauvegarde des configurations réseau est un autre point critique souvent négligé. Les administrateurs système qui omettent cette étape s’exposent à des difficultés majeures en cas de panne ou de reconfiguration.

Sans sauvegardes régulières, la restauration d’un réseau peut prendre des heures, voire des jours, impactant lourdement la productivité de l’entreprise.

Sécurité informatique négligée

La sécurité informatique est un enjeu fondamental pour toute organisation. Pourtant, de nombreuses entreprises commettent des erreurs fondamentales dans ce domaine, s’exposant ainsi à des risques considérables. Selon une enquête de Cybersecurity Ventures, 60% des petites entreprises victimes d’une cyberattaque cessent leurs activités dans les six mois suivant l’incident.

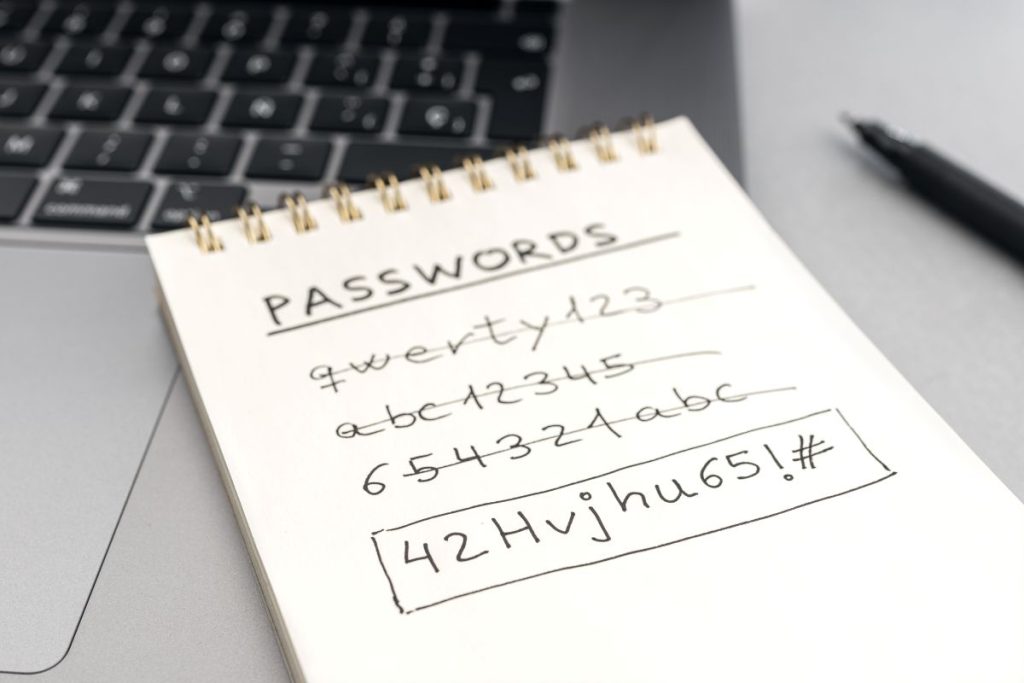

Mots de passe faibles ou partagés

L’utilisation de mots de passe faibles ou partagés entre plusieurs utilisateurs est une faille de sécurité majeure. Cette pratique ouvre la porte aux intrusions et aux vols de données sensibles. Les responsables informatiques doivent impérativement mettre en place une politique de mots de passe robuste et former les employés aux bonnes pratiques.

Mises à jour reportées trop longtemps

Le report systématique des mises à jour logicielles et de sécurité expose le parc informatique à des vulnérabilités connues. Les cybercriminels exploitent ces failles pour infiltrer les systèmes et compromettre les données de l’entreprise.

Ressources mal dimensionnées

Le dimensionnement inadéquat des ressources informatiques peut entraîner des problèmes de performance et des coûts superflus. Une analyse approfondie des besoins réels de l’entreprise est indispensable pour éviter ces écueils.

Capacité de stockage insuffisante

Une capacité de stockage sous-estimée peut rapidement devenir problématique. Les entreprises qui négligent cet aspect se retrouvent souvent confrontées à des ralentissements système et à des pertes de données. Il apparaît indispensable d’anticiper la croissance des besoins en stockage et de prévoir une marge suffisante.

Bande passante réseau inadaptée

Une bande passante insuffisante peut paralyser les activités d’une entreprise, en particulier dans un contexte de travail à distance accru. Les applications gourmandes en données, comme la visioconférence ou le transfert de fichiers volumineux, nécessitent une connexion robuste.

| Erreur de gestion | Impact potentiel | Solution recommandée |

|---|---|---|

| Absence d’inventaire | Perte financière, inefficacité opérationnelle | Mise en place d’un système d’inventaire automatisé |

| Mots de passe faibles | Risque élevé de piratage, fuite de données | Politique de mots de passe robuste, authentification multifacteur |

| Mises à jour négligées | Vulnérabilités exploitables, instabilité système | Planification et automatisation des mises à jour |

La gestion efficace d’un parc informatique requiert une vigilance constante et une approche méthodique. Les erreurs évoquées peuvent avoir des conséquences graves sur la productivité et la sécurité de l’entreprise.